L’AZIENDA

L’applicazione di moderni algoritmi di Intelligenza Artificiale e Machine Learning consente di dotare le soluzioni di Pikered di un’autonomia decisionale senza precedenti, risolvendo problemi concreti senza l’intervento umano.

Inoltre, il team di Pikered include hacker etici certificati e in continuo apprendimento, permettendoci di sviluppare internamente strumenti che eseguono le più avanzate tecniche di attacco informatico.

Crediamo anche che il mondo della Cybersecurity debba progredire attraverso l’utilizzo di tecnologie veramente innovative. Per questo motivo, la ricerca e il trasferimento tecnologico sono alla base della nostra proposta di valore.

ZAIUX® EVO

Il più realistico software di Breach & Attack Simulation con AI

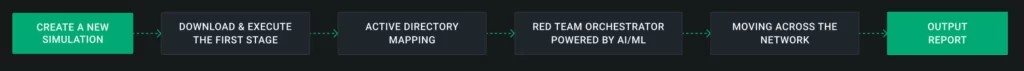

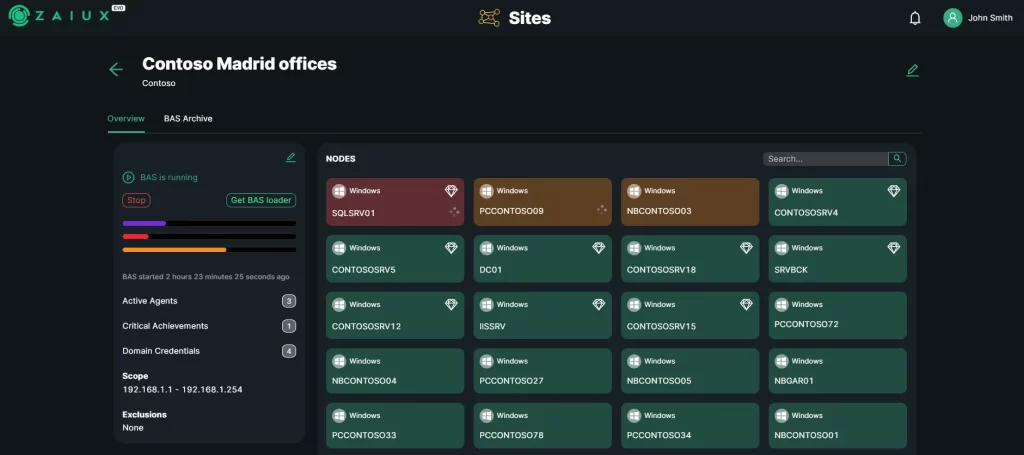

ZAIUX® Evo offre un servizio sofisticato di simulazione di intrusione e attacco (Breach and Attack Simulation) alle infrastrutture IT. Grazie all’impiego dell’Intelligenza Artificiale per l’allocazione delle risorse tramite l’ottimizzazione matematica, esegue processi automatizzati di ethical hacking. In questo modo, testa concretamente le falle di sicurezza nella rete bersaglio.

Rispetto a un Internal Penetration Test, che si limita a eseguire tecniche all’interno della rete, il nostro BAS emula una vera e propria intrusione. Questo significa che l’intera catena di difesa viene validata contro un attacco mirato proveniente dall’esterno. Inoltre, evidenzia tutti i punti ciechi nella prevenzione della Privilege Escalation all’interno del dominio e nella protezione dall’esfiltrazione di dati.

ZAIUX® Evo offre un servizio sofisticato di simulazione di intrusione e attacco (Breach and Attack Simulation) alle infrastrutture IT. Utilizzando l’Intelligenza Artificiale per l’allocazione delle risorse tramite l’ottimizzazione matematica, esegue processi automatizzati di ethical hacking. Così, testa concretamente le falle di sicurezza nella rete bersaglio.

Rispetto a un Internal Penetration Test, che si limita a eseguire tecniche all’interno della rete, il nostro BAS emula una vera e propria intrusione. Questo significa che l’intera catena di difesa viene validata contro un attacco mirato proveniente dall’esterno. Inoltre, evidenzia tutti i punti ciechi nella prevenzione della Privilege Escalation all’interno del dominio e nella protezione dall’esfiltrazione di dati.

ZAIUX® Evo esegue le più sofisticate tecniche di attacco, tra cui:

- EDR/XDR Evasion out-of-the-box

- Dynamic SSN Resolution on the fly

- Indirect System Calls

- Unhook EDR Userland Hooks

- Regularly updated custom Loaders & Implants

- Sleep Obfuscation

- Thread Stack Spoofing

- Patchless AMSI & ETW Evasion via Hardware-Breakpoints

- C2 communication via HTTPS + SMB Pivoting

- Lateral Movement

- Privilege Escalation

- In-Process .NET Assembly execution

- Active Directory misconfiguration leveraging

ZAIUX® FRAMEWORK

Una soluzione software avanzata per attività di Command-and-Control dedicata ad operazioni autorizzate di Red Teaming

ZAIUX® Framework è progettato con una vasta gamma di tecniche evasive e pronte all’uso, lascia agli operatori la libertà di condurre le successive attività offensive in un ambiente sicuro e nascosto agli occhi del Blue Team.